Le dark web, la face cachée du web, ne cesse de défrayer la chronique, mais de quoi s’agit-il exactement ? Cette sous-partie du deep web (le web profond ou invisible, non indexé) souvent confondue avec le darknet constitue à la fois un espace de liberté crypté assurant l’anonymat et la non-traçabilité des échanges en ligne et un lieu de prédilection pour les trafics et perversions en tout genre. Décryptage…

Deep web, dark web, darknet… késako ?

Pour bien comprendre ce qu'est le dark web, il est indispensable de faire le distinguo entre les différentes zones qui composent le World Wide Web. Outre le web que tout le monde connaît, appelé le web surfacique ou le web référencé, il y a le deep web (web profond) qui fait référence à la zone où se trouvent les pages non indexées par les moteurs de recherche traditionnels grand public comme Google, bing ou Yahoo. Il s'agit généralement de pages de sites et de services web mal ou volontairement non indexés par les développeurs, accessibles uniquement par la saisie d'un mot de passe, ou ne contenant pas de liens hypertextes. Cela peut être, par exemple, des pages de comptes bancaires en ligne, de forums privés, de bases de données hébergées par des serveurs privés d'entreprises, des articles de presse réservés à des abonnés, des réservations en ligne (hôtels, avions, trains…) ou encore de comptes email. Comme en témoigne la fameuse métaphore de l'iceberg (visuel ci-dessous), le deep web, représenté par la partie immergée, serait selon certains spécialistes de 200 à 500 fois plus important que le web surfacique. C'est à l'intérieur de cet immense réseau que se trouve le dark web qui désigne, quant à lui, les contenus diffusés sur des réseaux superposés (ou réseaux overlay) appelés darknets.(©Wikimedia Ranjithsiji)

Naviguer dans les eaux troubles du dark web

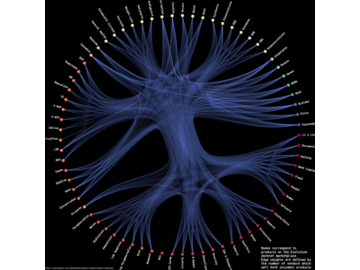

L'accès au dark web à travers l'infrastructure du darknet nécessite l'utilisation de logiciels spécifiques, dont le plus connu est TOR (The Onion Router ou Routage en Oignon). Développé dans les années 90 par un laboratoire de l'US Navy, il avait pour but de masquer les adresses IP et protéger les données sensibles de l'armée américaine. Publié quelques années plus tard sous licence libre, TOR est depuis un projet soutenu par diverses ONG, la fondation Mozilla ou encore l'EFF (Electronic Frontier). Plébiscité pour la protection de la vie privée et la liberté d'expression, ce réseau parallèle garantit un anonymat total en faisant transiter les données de communication aléatoirement à travers des points de relais (ou nœuds du réseau) répartis partout dans le monde.

Toutes les données sont protégées par plusieurs couches de chiffrage et, pour brouiller les pistes, l'adresse IP ainsi que la localisation des utilisateurs changent en permanence à intervalles réguliers. Grâce à ce système, il est très difficile de tracer le trafic et d'identifier l'adresse IP des utilisateurs. TOR n'est toutefois pas 100 % infaillible. Les données qui circulent entre le dernier nœud (appelé le relais de sortie) et la destination finale (le terminal de l'utilisateur) ne sont pas chiffrées et peuvent être potentiellement compromises. Certains estiment également que le gouvernement américain à l'origine de la création du projet pourrait avoir placé des backdoor (portes dérobées) dans le système à des fins d'espionnage. Sans révéler leur méthode, le FBI et plus récemment des agents du renseignement français ont réussi à identifier des utilisateurs de TOR.

Le pack de TOR comprend un navigateur basé sur Firefox préprogrammé pour pouvoir surfer anonymement sur le dark web et ses sites en « .onion ».

Un accès de plus en plus facile

Disponible en téléchargement gratuit (Windows, Mac, Linux…), le pack d'installation TOR inclut un navigateur éponyme préprogrammé permettant d'accéder anonymement au web surfacique, mais surtout à un ensemble de sites web cachés portant l'extension « .onion ». Si se rendre sur TOR ne pose aucune difficulté, trouver ce que l'on recherche sur « Onion Land » se révèle un peu plus compliqué, notamment à cause du format des adresses en «.onion » qui changent très souvent et qui se composent d'une succession de caractères incompréhensible (ex. : https://zqktlwi4fecvo6ri.onion). Cela implique soit de connaître les URL au préalable, soit d'utiliser un annuaire ou un moteur de recherche dédié. Selon Tor Metrics (l'outil de mesure du projet TOR), il y aurait un peu plus de 90 000 adresses uniques en « .onion » actuellement.

Pour naviguer sur le web caché, la solution la plus simple consiste à passer par The Hidden Wiki, l'homologue caché de Wikipédia, qui indexe les URL des sites les plus connus. Ces derniers y sont classés par catégories : blogs, messageries, forums, réseaux sociaux, bibliothèques, ainsi que les principales places de marché illégales (drogues, pornographie, finances…). Il existe également des moteurs de recherche dédiés comme « TORCH », « Not Evil » ou « Ahmia.fi » rendant l'accès aux sites en « .onion » de plus en plus simple. Avant de naviguer dans les eaux troubles du dark web, il est important de savoir que l'on peut y trouver aussi bien des choses très intéressantes que les pires horreurs. Mieux vaut donc faire preuve d'une extrême prudence avant de cliquer sur un lien ou de télécharger un fichier sur le dark web. L'utilisation de TOR, qui n'est ni plus ni moins qu'un outil, n'a rien d'illégal, mais le simple fait d'accéder à certains sites peut avoir de lourdes conséquences.Un peu comme le héros du roman de Stevenson, le dark web possède de bons et de mauvais côtés. Parmi les aspects positifs, les communications y étant anonymes et intraçables, le réseau permet par exemple à des dissidents, des opposants politiques, ou encore des ONG de contourner la censure de régimes oppressifs. Le dark web offre également la possibilité aux journalistes d'investigation d'échanger et de traiter des informations sensibles en toute sécurité. Des médias américains comme The New Yorker ou The Guardian y ont créé des « secure drop » (dépôts sécurisés) pour que des lanceurs d'alertes, des journalistes ainsi que leurs sources puissent partager en toute confidentialité des fichiers avec leurs rédactions.Calqué sur le modèle de Wikipédia, The Hidden Wiki recense des liens « .onion » ainsi que des articles scientifiques et techniques pointus au format wiki.

Doctor Jekyll and Mister Hyde

Dans la même veine, le site « We fight censorship » développé par Reporters sans Frontières propose quant à lui de publier les articles censurés. Sans oublier WikiLeaks, le plus célèbre des médias alternatifs fondé en 2006 par Julian Assange. Depuis son lancement, l'organisation exploite les différents réseaux anonymes du darknet pour faire fuiter des informations souvent classées confidentielles. C'est également le cas de l'ex-analyste de la NSA Edward Snowden qui aurait utilisé l'une des messageries cryptées disponibles sur TOR pour communiquer et transmettre des milliers de documents compromettants de la NSA à des journalistes.

Lire la suite : Dossier - Dans les coulisses du dark web

Les prix mentionnés dans cet article le sont à titre indicatif et sont susceptibles d’évoluer. Certains liens de cet article sont des liens d'affiliation, susceptibles d'utiliser des cookies afin de permettre à Iziva.com de percevoir une commission en cas d'achat sur le site partenaire.

Articles en Relation

Acer Aspire C 27 Tout-en-un C27-195ES Blanc pas cher - Réduction de 250€ sur l’A...

ACER - Acer Aspire C 27 Tout-en-un C27-195ES Blanc

Acer Aspire C 27 Tout-en-un C27-195ES Blanc pas cher réduction de 250€ prix Pc Tout-en-...

Acer Aspire S 32 Tout-en-un S32-1856 Gris pas cher - Réduction de 400€ sur l’Ace...

ACER - Acer Aspire S 32 Tout-en-un S32-1856 Gris

Acer Aspire S 32 Tout-en-un S32-1856 Gris pas cher réduction de 400€ prix Pc Tout-en-Un A...

Cinéma à domicile à -23% ! Xiaomi Mi Smart Projector 2 en promo chez Darty

Darty Vidéoprojecteur Xiaomi MI SMART PROJECTOR 2

Vidéoprojecteur Xiaomi MI SMART PROJECTOR 2 pas cher prix Vidéoprojecteur Darty 499.99 €...

Acer Predator Helios Neo 16 PHN16-72 : Le PC portable gamer ultime à -500€

ACER - ACER Predator Helios Neo 16 PHN16-72 Ordinateur portable Gamer Noir

ACER Predator Helios Neo 16 PHN16-72 Ordinateur portable Gamer ...

Acer Swift Go 16 SFG16-72 OLED Ordinateur portable Gris pas cher - Promotion à -...

ACER - Acer Swift Go 16 SFG16-72 OLED Ordinateur portable ultrafin Gris

Acer Swift Go 16 SFG16-72 OLED Ordinateur portable ultrafin Gris ...